Wenn man die seit längerem andauernde euphorische Berichterstattung nach dem digitalen Wandel verfolgt, so begegnet uns damit zwangsläufige auch die avisierte Vernetzung von gewohnten Gegenständen. Das sogenannte Internet of Things.

Gemeint sind damit Dinge des täglichen Gebrauchs: Autos, Steckdosen, Thermostate im Heizungsbereich, Küchengeräte, Waschmaschinen und vieles mehr.

Die Benutzer sollen es bei der Einrichtung und Benutzung (gerade von unterwegs) so einfach wie möglich haben. Jederzeit Zugriff auf das eigene Zuhause Smart Home und die Versorgung mit Informationen. Das dies mitunter zulasten der Sicherheit geht, haben Vorfälle in der Vergangenheit bereits gezeigt.

So konnten Angreifer beispielsweise Zugriff auf die Hausautomatisierung bzw. die Steuerung der Zentralheizung erlangen.

Doch der technologische Fortschritt macht nicht vor Haushaltsgeräten halt, vielmehr geht die Technik weiter und soll zukünftig verstärkt in medizinischen Apparaturen wie Herzrhythmus-Sensoren verbaut werden. Der Vorteil liegt klär auf der Hand: Einfacheres Auslesen und Justieren für den Arzt und somit kürzere Behandlungszeiten und günstigere Kosten – verglichen mit aufwändigen Eingriffen.

Eigentlich sollte man meinen, dass insbesondere diese lebenswichtige Elektronik besonders gegen Angriffe geschützt sei. Wie nun bei heise Security zu lesen war, ist es einem Forscherteam aus Südkorea jedoch gelungen, diesen Sensor bei einem Herzschrittmacher mit simplen Laserstrahlen zu täuschen. Es wurden somit Herzschläge registriert, obwohl das Gerät nicht mit einem Menschen in Verbindung stand.

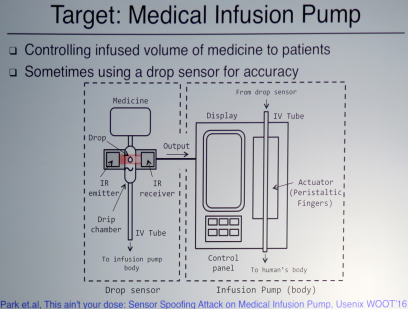

Einen weiteren Versuch hat man mit einer Infusionspumpe unternommen, bei welcher der Sensor mit Infrarotstrahlen manipuliert werden konnte. Das Gerät hat keinen Durchfluss mehr erkennen können und wertete die Tropffrequenz somit gegen Null aus. Die Folge war ein Erhöhen auf das Maximum, was für einen Patienten tödlich ausgehen könnte.

Die potenziellen Angriffsszenarien stellte der südkoreanische Forscher Yongdae Kim laut heise Security am Montag bei einem Vortrag auf der Konferenz Usenix Enigma vor. Er unterteilte die Angriffsflächen in drei Klassen:

- Beeinflussung der vom Sensor zu erkennenden Signalart

- Flutung des Sensors mit Signalen, für welche er nicht geschaffen wurde

- Angriff auf die Verbindung zwischen Sensor und Embedded System

Übrigens konnte er durch Beschallung des Sensors einer Drohne diese ebenfalls Absturz bringen. Verglichen mit den obigen Szenarien aber womöglich noch die harmloseste Variante.

Das ganze zeigt, dass Hersteller von IoT-Devices vor lauter Euphorie nicht die Sicherheitsaspekte – also u.a. die Verschlüsselung der Datenübertragung zur IoT-Cloud oder Sensor-Security – außer Acht lassen dürfen und auch Verbraucher immer kritisch hinterfragen sollten, wie es um die Sicherheit der eingesetzten/einzusetzenden Geräte im “Internet of Things” bestellt ist.